Sécuriser ses mots de passe est toujours un casse-tête !

Des chercheurs de l’université Carnegie Mellon et de l’université de Chicago ont développé un nouveau testeur de mots de passe qui vise à apprendre aux gens comment rendre leurs mots de passe plus forts.

On le dit souvent, mais il est vraiment très important de sécurises ses comptes à une époque où les mots de passe sont plus faciles que jamais à craquer. Même si les mots de passe peuvent être contournés dans certains cas, il est tout de même important d’avoir des mots de passe costauds pour se protéger contre les attaques par force brute, c’est à dire lorsque des pirates tentent de deviner votre mot de passe encore et encore jusqu’à ce qu’ils y parviennent.

Ce testeur de mot de passe a pour objectif d’inciter les gens à utiliser de meilleurs mots de passe en leur expliquant pourquoi leurs sésames sont faibles et en fournissant des suggestions pour les améliorer.

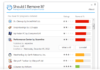

L’idée derrière cet outil n’est pas totalement nouvelle et de nombreux sites web vous donnent un commentaire sur la force de votre mot de passe. Par exemple sur Google, avec le mot de passe « byothe2017 » :

Bien que défini par Google comme « Elevé », le niveau de sécurité de ce mot de passe est passablement faible lorsqu’on le teste avec le nouvel outil.

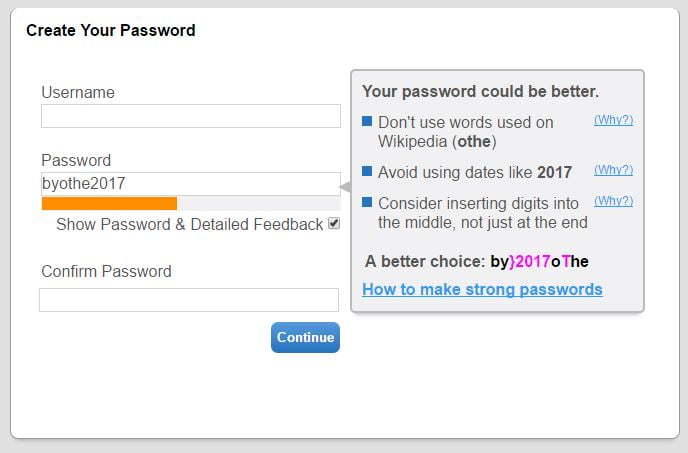

Le testeur indique : « N’utilisez pas de mots présents dans Wikipedia », « Évitez les dates »… et propose d’ajouter des majuscules au milieu du mot. Enfin, il propose une variante beaucoup plus sécurisée intégrant des majuscules, des caractères spéciaux et mélangeant les lettres : by}2017oThe.

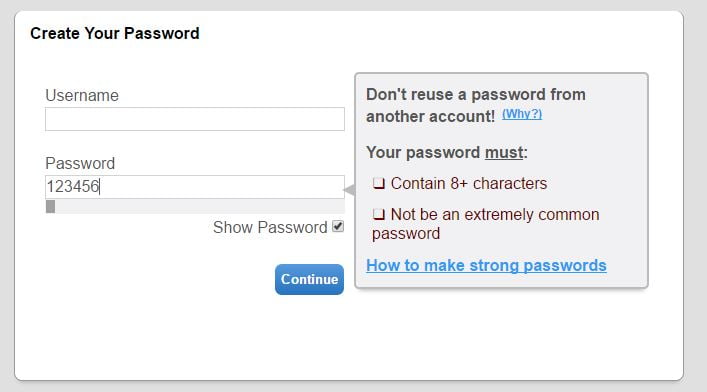

Si j’utilise le pire mot de passe de 2016, le résultat est sans appel, il est très très faible :

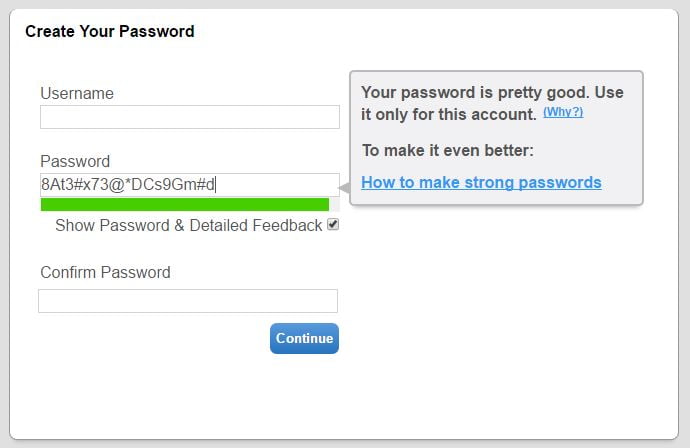

Par contre si j’utilise un générateur de mot de passe avec tous les paramètres réglés au plus fort, le mot de passe « 8At3#x73@*DCs9Gm#d » obtient une bonne note, mais l’outil en profite pour donner tout de même quelques conseils comme celui de n’utiliser ce mot de passe que pour un compte unique.

Le testeur utilise un système de réseau neuronal pour scanner une grande base de données de mots de passe existants et identifier les tendances. Ensuite, il vérifie le mot de passe entré par l’utilisateur par rapport à cette base pour tester s’il s’agit d’un mot qui peut être deviné en cas d’attaque.

Par exemple, si vous modifiez « Es » par « 3s » dans votre mot de passe, cela ne va pas tromper les pirates. Le testeur expliquera à quel point cette substitution est répandue et fournira des conseils sur ce qu’il faut faire à la place,

explique Blase Ur, auteur principal de l’étude.

Les chercheurs ont constaté que la fourniture de commentaires explicatifs constituait une énorme différence de sécurité par rapport à l’étiquetage des mots de passe comme étant faible ou fort. Vous pouvez essayer la démo de cet outil ici.

Article mis à jour le 5 janvier 2025 par Byothe